TL;DR: O browser-use executa o Playwright com Chrome em modo headless. O WhatsApp detecta sessões headless e bane a conta. Depois de 12 banimentos e 47 sessões quebradas em 30 dias, substituí toda a configuração por uma chamada REST de 10 linhas para o Whapi.Cloud. Pule a camada do navegador completamente. Uma conexão de API adequada gerencia autenticação, reconexão e confirmação de entrega sem a sobrecarga de manutenção que a automação de navegador gera.

O Dia em que Encontrei o Repositório browser-use no GitHub

O repositório do browser-use parecia um atalho: apontar um LLM para um navegador, mandar abrir o WhatsApp Web e enviar mensagens. Sem processo de aprovação de API, sem assinatura mensal. Minha mensagem de teste chegou em menos de 30 segundos.

Eu estava construindo um bot de notificações para um projeto de e-commerce paralelo: confirmações de pedido e alertas de envio para clientes que optaram por recebê-los no checkout. A plataforma oficial do WhatsApp Business exigia verificação empresarial da Meta, o que leva tempo. Provedores de API gerenciados como o Whapi.Cloud se conectam via sockets de sessão do WhatsApp Web sem fila de verificação, e a configuração leva menos de dez minutos. Eu ainda não sabia disso. Tinha encontrado o browser-use três dias antes enquanto procurava exemplos de automação no GitHub, e alguém nas issues havia mencionado rodá-lo contra o WhatsApp Web.

O primeiro teste local funcionou perfeitamente. O agente LLM abriu o WhatsApp Web, encontrou o chat, digitou a mensagem e enviou. Escrevi um wrapper, fiz o deploy em um droplet da DigitalOcean de $10/mês e me senti bem esperto por evitar uma taxa de assinatura. Isso durou quatro dias.

No quinto dia, o pipeline parou de entregar mensagens. Nenhuma exceção nos logs. O navegador estava iniciando, o agente estava rodando, mas nada era enviado. Entrei no VPS via SSH e encontrei o WhatsApp Web exibindo um QR code. A sessão havia expirado enquanto o processo rodava em modo headless. Escanei pelo celular, as mensagens foram por mais um dia e depois a sessão expirou de novo.

O QR code expirava a cada 24–48 horas e a sessão morria sem nenhum alerta. Meu pipeline «automatizado» exigia um humano com celular por perto o tempo todo.

Vasculhei as issues do browser-use no GitHub. Dezenas de threads sobre persistência de sessão. As pessoas sugeriam salvar o contexto do navegador em disco, rodar em modo não headless para o scan inicial, persistir o estado do localStorage em um arquivo. Tentei tudo. Os tempos de vida das sessões melhoraram um pouco. O WhatsApp estava detectando o navegador automatizado e encerrando as sessões no lado do servidor.

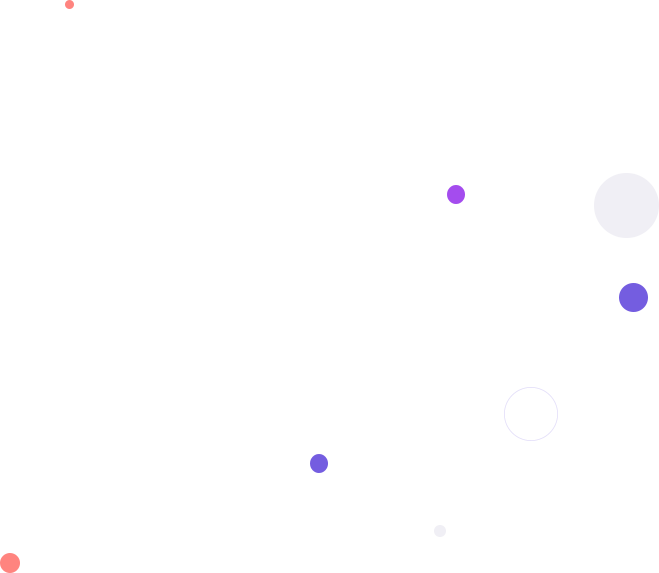

Por Que o WhatsApp Detecta o browser-use: A Cadeia de Fingerprinting Explicada

O browser-use roda no Playwright, e o Playwright roda o Chrome em modo headless. O WhatsApp faz o fingerprint da camada do navegador e marca especificamente as sessões headless. A detecção mira no ambiente de execução, não no conteúdo da mensagem.

A detecção opera em várias camadas ao mesmo tempo. Primeiro: navigator.webdriver. Em uma sessão Playwright headless, essa propriedade JavaScript é definida como true por padrão. O WhatsApp Web a lê. O navegador de um usuário real retorna false. Essa única propriedade é um sinal de bot confiável e barato de verificar, e o WhatsApp a checa há anos.

navigator.webdriver = true em uma sessão Chrome headless: o WhatsApp lê essa propriedade na conexão, e ela é um dos sinais mais claros de sessão automatizada no fingerprint do navegador.

Além dessa propriedade, o fingerprint vai mais fundo. A string do renderizador WebGL de uma instância headless rodando em um VPS na nuvem difere do nome do driver de GPU de um notebook comum. Os padrões de temporização de conexão também divergem. Um agente LLM navegando pela interface do WhatsApp Web produz delays com regularidade de máquina no nível de milissegundos, selecionando um contato exatamente no mesmo número de milissegundos todas as vezes. Comportamento de scroll, timing de eventos de clique, sequências de interação com o DOM: esses padrões são usados em detecção de bots há anos em múltiplas plataformas, e o WhatsApp não é exceção.

O browser-use pode rodar em modo não headless com plugins stealth para mascarar sinais de fingerprint. Tentei os dois. O modo não headless em um servidor na nuvem exige Xvfb, um emulador de display virtual. Isso acrescenta mais um serviço para manter e mais um ponto de falha. Os plugins stealth corrigem algumas propriedades mas não todas. As atualizações de detecção do WhatsApp avançam mais rápido do que os plugins da comunidade: abordagens que funcionavam no início de 2025 foram parcialmente detectadas de novo em meados de 2025, segundo relatos nas issues do browser-use e do Playwright no GitHub.

Você também pode ler o guia da Whapi.Cloud para evitar banimentos de conta para entender o que a aplicação server-side do WhatsApp realmente monitora. Os padrões têm a ver com comportamento de números novos e picos de volume, não só com fingerprints. Mas para o browser-use especificamente, o problema do fingerprinting é o fundamental, e corrigi-lo na camada de aplicação é um jogo perdedor.

A cadeia é: o browser-use roda o Playwright; o WhatsApp detecta o Playwright; sua conta desaparece. Não há bypass limpo porque o problema existe no nível de infraestrutura. O WhatsApp faz o fingerprint do Chrome headless de forma diferente dos navegadores humanos — e o bane. Corrigir o navigator.webdriver te move um passo mais abaixo na lista de detecção, não te tira dela.

O Resumo dos 30 Dias: 12 Banimentos, 47 Sessões Quebradas, Zero Pipelines Estáveis

Em 30 dias rodando o browser-use contra o WhatsApp Web em produção, registrei 12 banimentos de conta, 47 sessões que exigiram recuperação manual e aproximadamente 23 horas de tempo de manutenção. O log começa otimista.

Semana 1 transcorreu sem problemas. As sessões expiraram duas vezes, escanei o QR pelo celular nas duas ocasiões, e cerca de 200 mensagens foram entregues. Achei que tinha algo funcional com pequenos inconvenientes.

Semana 2 começou com o primeiro banimento. O número de telefone que eu estava usando recebeu uma restrição temporária do WhatsApp. Sem motivo especificado, apenas um aviso de violação dos Termos de Serviço. A restrição foi suspensa após 24 horas. Adicionei um serviço de rotação de proxies residenciais e reduzi a taxa de envio.

Os proxies ajudaram por cinco dias. Depois, um segundo banimento, desta vez de 48 horas. Registrei um terceiro número. As quedas de sessão se tornaram diárias, às vezes várias por dia; o proxy introduziu latência de conexão que confundiu o estado da sessão do navegador. Eu verificava os logs do VPS toda manhã antes de qualquer outra coisa.

Dia 21: o terceiro banimento em uma semana. Eu já tinha um número de telefone reserva registrado e pronto porque naquele ponto já esperava cada banimento antes que ele chegasse.

Na quarta semana, havia construído o que chamei de «session manager». Na prática: um loop de retry com backoff exponencial, um endpoint /health, um bot do Telegram para alertas de queda de sessão, e um SOP de recuperação que consultava constantemente porque cada banimento exigia uma sequência específica de reautenticação para evitar acionar outro. A automação agora exigia monitoramento ativo para funcionar.

A falha final foi uma queda de sessão às 2h da madrugada durante um lote de confirmações de envio. Quarenta clientes aguardavam atualizações sobre seus pedidos. A sessão havia caído, o loop de retry tinha esgotado todas as tentativas sem enviar nenhuma mensagem, e meu alerta do Telegram havia disparado enquanto eu dormia. Acordei com uma fila vazia e 40 notificações não entregues.

Vinte e três horas de manutenção em 30 dias não parecem catastróficas até você perceber que estão distribuídas inteiramente em noites e fins de semana. As sessões não quebram em um horário previsível. Quebram durante campanhas, durante os horários de pico de pedidos e enquanto você dorme.

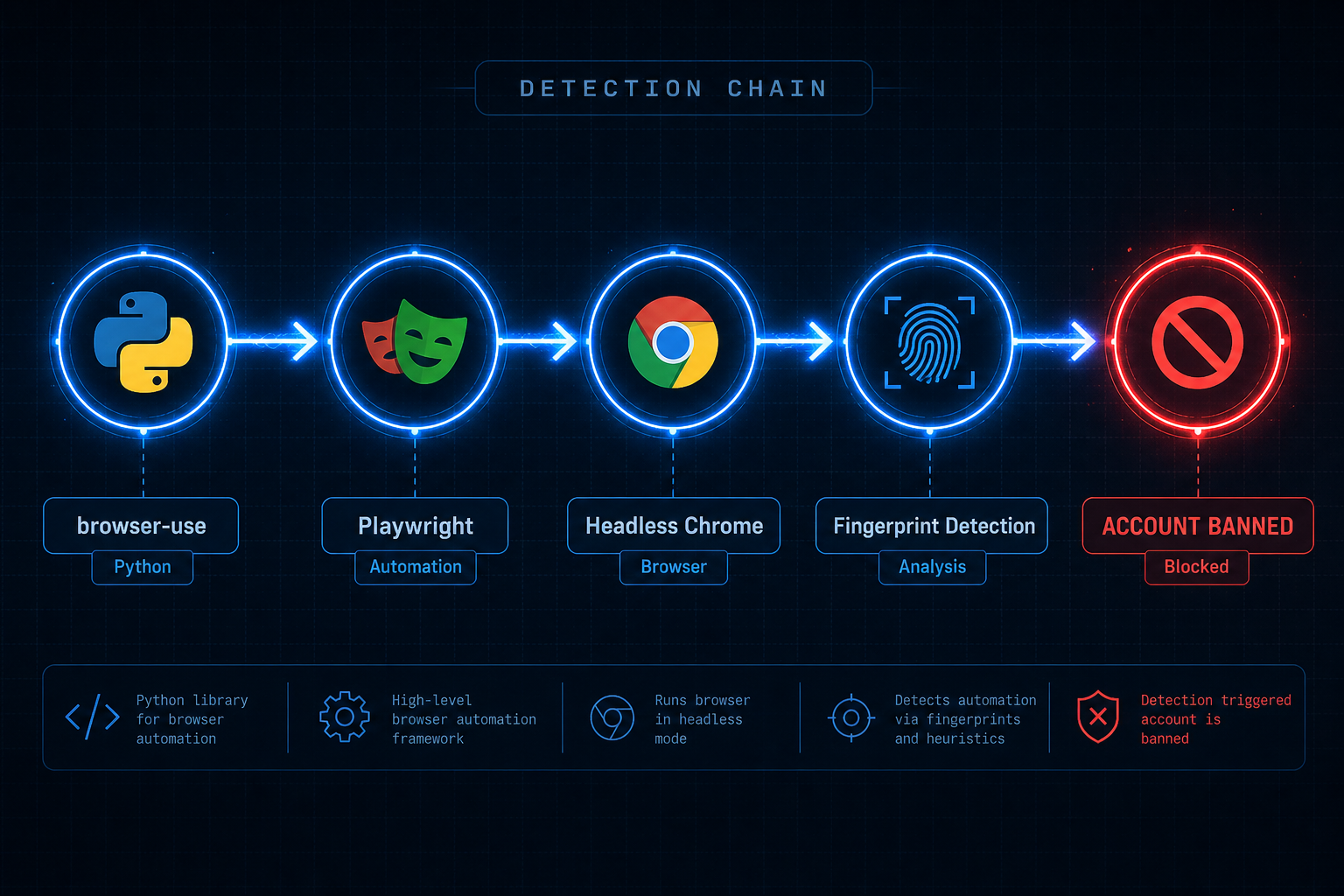

Como o Código do browser-use para WhatsApp Realmente Parece em Produção

Aqui está a configuração do browser-use para WhatsApp que rodei em produção. Trinta e uma linhas para tentar enviar uma única mensagem, e o bloco de tratamento de erros é mais longo do que a lógica de envio em si.

Esta é a função de envio principal. Ela reutiliza um contexto de navegador salvo para pular o scan do QR ao reiniciar.

import asyncio

import os

from browser_use import Agent, Browser, BrowserConfig

from browser_use.browser.context import BrowserContextConfig

from langchain_openai import ChatOpenAI

SESSION_FILE = "/tmp/whatsapp_session.json"

async def send_whatsapp_message(phone: str, message: str) -> bool:

browser = Browser(

config=BrowserConfig(

headless=True, # headless = detectable by WhatsApp

chrome_instance_path="/usr/bin/chromium",

)

)

context_config = BrowserContextConfig(

save_storage_state=SESSION_FILE,

storage_state=SESSION_FILE if os.path.exists(SESSION_FILE) else None,

)

agent = Agent(

task=(

f"Open https://web.whatsapp.com. "

f"If a QR code is visible, raise an error -- session expired. "

f"Search for contact {phone}, open the chat, "

f"type '{message}', and click Send."

),

llm=ChatOpenAI(model="gpt-4o"),

browser=browser,

browser_context_config=context_config,

)

try:

await agent.run(max_steps=20)

return True

except Exception as e:

os.remove(SESSION_FILE) # force re-auth on next run

raise RuntimeError(f"Send failed: {e}") from e

finally:

await browser.close()Essa função trata exatamente um caminho feliz. Ela não trata desafios de CAPTCHA, mudanças no layout do DOM do WhatsApp Web após atualizações, respostas de rate-limit do servidor, o caso em que o agente seleciona o contato errado, ou o caso em que o LLM esgota os steps sem encontrar o chat.

O wrapper de recuperação de sessão em torno dessa função acrescenta mais 15 linhas de lógica de retry, e mesmo assim não consegue se recuperar de um desafio de CAPTCHA ou de um banimento definitivo sem alguém fisicamente pegando um celular.

Ao final da terceira semana, a configuração de produção também incluía: um ping /health a cada cinco minutos, um alerta no Telegram em caso de falha, backoff exponencial nos retries, uma fila de mensagens mortas para não entregues, e um script de recuperação para reinicializar a sessão após um banimento. Esse é o escopo real de «usar o browser-use para WhatsApp» em escala de produção.

Uma configuração limpa de Python para WhatsApp sem esse scaffolding tem uma cara completamente diferente. O guia de bot do WhatsApp em Python cobre a stack completa, desde a conexão do número até a entrega de mensagens.

Quando o browser-use Realmente Faz Sentido (Só Não para o WhatsApp)

O browser-use funciona para automação de navegador. O WhatsApp é uma das piores superfícies para aplicá-lo, porque o WhatsApp detecta ativamente exatamente o ambiente de execução do qual o browser-use depende.

Casos de uso em que o browser-use funciona bem:

-

Web scraping em sites sem APIs: extração de dados estruturados de páginas públicas que não oferecem acesso programático e não executam detecção ativa de bots.

-

Automação de ferramentas internas: preenchimento de formulários corporativos em CRMs legados ou portais internos quando o sistema alvo não detecta automação ativamente. Fluxos de trabalho de múltiplas etapas com layouts variáveis funcionam bem aqui.

-

Tarefas de pesquisa e síntese de múltiplas páginas em que um agente de IA navega por vários sites, coleta dados e produz um resultado consolidado. Nenhuma API única cobre isso; o navegador é a única interface disponível.

Se o WhatsApp não está na URL, o browser-use provavelmente é uma escolha razoável.

Depois do Meu Terceiro Banimento em Duas Semanas, Migrei para uma API de Verdade

Após o terceiro banimento em duas semanas, parei de corrigir a camada do navegador e busquei um modelo de conexão diferente. O Whapi.Cloud usa sockets de sessão web em vez de um navegador, sem processo de Chrome headless e sem fingerprint detectável no seu lado.

O modelo de conexão é a diferença fundamental. O browser-use abre um processo do Chrome, navega no WhatsApp Web como um navegador real e tenta manter essa sessão entre reinicializações. O Whapi.Cloud gerencia a conexão na camada de protocolo em infraestrutura gerenciada. Seu código faz uma chamada REST. Não há nenhum navegador para sofrer fingerprint porque nenhum navegador está rodando do seu lado.

Aqui está o código que substituiu minha função de 31 linhas do browser-use. Envia a mesma mensagem para o mesmo número, resolve o mesmo caso de uso, em 10 linhas:

import requests

WHAPI_TOKEN = "YOUR_TOKEN_HERE"

def send_whatsapp(phone: str, message: str) -> dict:

"""Send a WhatsApp text message via Whapi.Cloud REST API."""

response = requests.post(

"https://gate.whapi.cloud/messages/text",

headers={"Authorization": f"Bearer {WHAPI_TOKEN}"},

json={"to": f"{phone}@s.whatsapp.net", "body": message},

)

response.raise_for_status()

return response.json()

# Usage -- returns message ID and delivery confirmation

result = send_whatsapp("15551234567", "Your order has shipped!")

print(result)Sem processo de navegador para gerenciar. Sem arquivos de sessão. Sem QR code para escanear a cada reinicialização do servidor. O número foi conectado uma vez via scan de QR pelo painel do Whapi.Cloud, e a API está ativa desde então. Webhooks entregam mensagens recebidas em tempo real sem polling. A documentação completa da API cobre cada endpoint com exemplos de código em Python, PHP e Node.js.

Nas três semanas desde a migração, o WhatsApp Web lançou uma atualização de interface que quebrou várias configurações de automação de navegador discutidas em issues do GitHub. A conexão do Whapi.Cloud continuou funcionando sem nenhuma alteração da minha parte. A equipe rastreia mudanças no protocolo do WhatsApp e publica atualizações continuamente. Quando o WhatsApp muda algo internamente, a infraestrutura deles absorve. Quando você roda automação de navegador, cada atualização do WhatsApp Web vira sua emergência.

A mesma conexão do Whapi.Cloud funcionou por três semanas sem nenhum banimento, queda de sessão ou alerta às 2h da manhã. Esse é o registro completo de manutenção — zero incidentes na mesma janela que produziu 12 banimentos e 47 sessões quebradas na configuração com browser-use. Infraestrutura de API gerenciada tem garantias de uptime. O histórico de confiabilidade da automação de navegador é: funcionou ontem.

O Custo Real da Automação de WhatsApp «Gratuita» com browser-use

O browser-use é gratuito para baixar. Rodá-lo para o WhatsApp em produção custa mais do que uma assinatura de API já no segundo mês. Aqui está o detalhamento real.

| Componente de Custo | Configuração browser-use (estimativa mensal) | API Whapi.Cloud |

|---|---|---|

| Servidor / VPS | $10–20/mês (Chrome headless precisa de +2 GB de RAM) | Incluído (infraestrutura gerenciada) |

| Rotação de proxies | $15–40/mês (proxies residenciais reduzem o risco de detecção) | Não necessário |

| Chamadas à API do LLM | $30–80/mês (browser-use chama GPT-4o em cada etapa de navegação) | Não necessário |

| Substituição de números | $5–15/mês (banimentos consomem números de telefone) | Use seu número existente |

| Tempo de manutenção do desenvolvedor | 20–30 horas/mês; à taxa horária que você definir | Quase zero após a configuração inicial |

| Assinatura Whapi.Cloud | Não aplicável | ~$40/mês por número (taxa fixa, sem tarifas por mensagem) |

| Total no mês 2 (somente dinheiro) | $60–155+ (sem contar as horas de manutenção) | ~$40/mês, estável |

O custo do LLM é o que mais surpreende as pessoas. O browser-use chama o GPT-4o para interpretar a interface do WhatsApp Web em cada etapa: ler o DOM, localizar o contato, navegar até o chat, compor a mensagem, clicar em enviar, verificar a entrega. Cada envio de mensagem envolve várias chamadas de inferência, e o preço do GPT-4o se acumula rapidamente com qualquer volume real.

A configuração com browser-use me custou cerca de $280 em dois meses em dinheiro (sem contar as 23 horas de tempo de manutenção), comparado a $40/mês da assinatura do Whapi.Cloud que a substituiu.

Em volumes muito baixos (algumas dezenas de mensagens por mês, apenas testando um conceito localmente), o browser-use é mais barato em dinheiro. Em volumes de produção, ou em qualquer cenário em que uma mensagem não entregue afeta um usuário real, a economia muda antes do fim do primeiro mês.

O enquadramento «gratuito vs. pago» é a lente errada para automação do WhatsApp. A pergunta real é se você quer um pipeline de mensagens que funciona ou um projeto de manutenção. São produtos diferentes com custos diferentes, e o browser-use entrega o segundo quando aplicado ao WhatsApp.

Se Você Chegou Aqui Pesquisando «browser-use WhatsApp»

Você está no mesmo ponto de decisão em que eu estava há cinco semanas. O caminho da automação de navegador funciona para uma demo. Em produção sob carga, o modo de falha é uma conta banida com uma fila de mensagens não entregues.

O repositório do browser-use é software genuinamente interessante, e as demos são convincentes. O problema real é uma incompatibilidade: automação confiável do WhatsApp exige manter uma conexão autenticada que passe nas verificações de fingerprinting. O browser-use resolve o controle do navegador. A aplicação do WhatsApp o bloqueia na camada de autenticação.

Se o seu objetivo é enviar mensagens do WhatsApp a partir de código (confirmações de pedido, notificações, respostas de chatbot, qualquer coisa da qual usuários dependam), você precisa de uma camada de conexão que gerencie a sessão do WhatsApp por você. Conecte um número uma vez via scan de QR, use a API REST a partir daí. A versão de 10 linhas funciona; a versão de 150 linhas quebra às 2h da manhã.

Às 2h da manhã com uma fila de sessão morta e 40 clientes aguardando atualizações de pedidos, é assim que a manutenção do browser-use parece em produção. O trabalho real do produto começa depois que você para de gerenciar a camada de conexão.