TL;DR: browser-use ejecuta Playwright con Chrome en modo headless. WhatsApp detecta las sesiones headless y bloquea la cuenta. Después de 12 bloqueos y 47 sesiones rotas en 30 días, reemplacé todo el sistema con una llamada REST de 10 líneas a Whapi.Cloud. Omite la capa del navegador por completo. Una conexión de API adecuada gestiona la autenticación, la reconexión y la confirmación de entrega sin el mantenimiento adicional que genera la automatización de navegador.

El Día que Encontré el Repositorio de browser-use en GitHub

El repositorio de browser-use parecía un atajo: apuntar un LLM a un navegador, indicarle que abra WhatsApp Web, enviar mensajes. Sin proceso de aprobación de API, sin suscripción mensual. Mi mensaje de prueba se entregó en menos de 30 segundos.

Estaba construyendo un bot de notificaciones para un proyecto de comercio electrónico secundario: confirmaciones de pedidos y alertas de envío para clientes que optaron por recibirlas al momento del pago. La plataforma oficial de WhatsApp Business requería verificación empresarial de Meta, lo que lleva tiempo. Los proveedores de API gestionados como Whapi.Cloud se conectan a través de sockets de sesión de WhatsApp web sin cola de verificación, y la configuración tarda menos de diez minutos. Aún no lo sabía. Había encontrado browser-use tres días antes mientras buscaba ejemplos de automatización en GitHub, y alguien en los issues había mencionado ejecutarlo contra WhatsApp Web.

La primera prueba local funcionó perfectamente. El agente LLM abrió WhatsApp Web, encontró el chat, escribió el mensaje y lo envió. Escribí un wrapper, lo desplegué en un droplet de DigitalOcean de $10/mes y me sentí bastante inteligente por evitar una cuota de suscripción. Eso duró cuatro días.

El día cinco, el pipeline dejó de entregar mensajes. Ninguna excepción en los logs. El navegador se estaba lanzando, el agente estaba corriendo, pero nada se enviaba. Me conecté por SSH al VPS y encontré que WhatsApp Web mostraba un código QR. La sesión había expirado mientras el proceso se ejecutaba en modo headless. Escaneé desde mi teléfono, los mensajes pasaron durante otro día y luego la sesión expiró de nuevo.

El código QR expiraba cada 24–48 horas y la sesión moría sin ninguna alerta. Mi pipeline «automatizado» requería un humano con un teléfono cerca en todo momento.

Revisé los issues de GitHub de browser-use. Decenas de hilos sobre persistencia de sesiones. La gente sugería guardar el contexto del navegador en disco, ejecutar en modo no headless para el escaneo inicial, guardar el estado de localStorage en un archivo. Lo intenté todo. Las duraciones de las sesiones mejoraron ligeramente. WhatsApp estaba detectando el navegador automatizado y terminando las sesiones en el servidor.

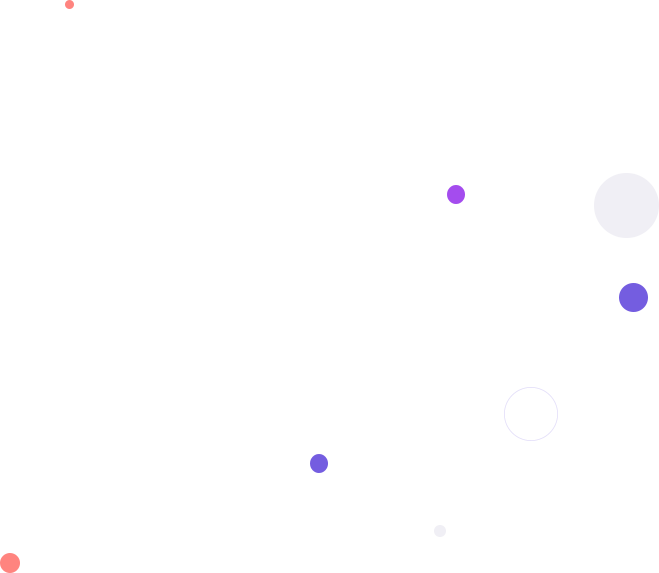

Por Qué WhatsApp Detecta browser-use: La Cadena de Fingerprinting Explicada

browser-use funciona con Playwright, y Playwright con Chrome en modo headless. WhatsApp hace un fingerprint a la capa del navegador y marca específicamente las sesiones headless. La detección apunta al entorno de ejecución, no al contenido del mensaje.

La detección opera en varias capas simultáneamente. Primero: navigator.webdriver. En una sesión Playwright headless, esta propiedad JavaScript está configurada como true por defecto. WhatsApp Web la lee. El navegador de un usuario real devuelve false. Esa única propiedad es una señal de bot fiable y barata de comprobar, y WhatsApp la verifica desde hace años.

navigator.webdriver = true en una sesión de Chrome headless: WhatsApp lee esta propiedad en la conexión, y es una de las señales más claras de sesión automatizada en el fingerprint del navegador.

Más allá de esa propiedad individual, el fingerprint va más profundo. La cadena del renderizador WebGL de una instancia headless que se ejecuta en un VPS en la nube difiere del nombre del controlador de GPU de un portátil de consumidor. Los patrones de temporización de la conexión también divergen. Un agente LLM que navega por la interfaz de WhatsApp Web produce retrasos con regularidad de máquina a nivel de milisegundos, seleccionando un contacto exactamente en el mismo número de milisegundos cada vez. Comportamiento de desplazamiento, temporización de eventos de clic, secuencias de interacción con el DOM: estos patrones se han utilizado en la detección de bots durante años en múltiples plataformas, y WhatsApp no es una excepción.

browser-use puede ejecutarse en modo no headless con plugins stealth para enmascarar señales de fingerprint. Lo intenté en ambos casos. El modo no headless en un servidor en la nube requiere Xvfb, un emulador de pantalla virtual. Eso añade otro servicio a mantener y otro punto de fallo. Los plugins stealth parchean algunas propiedades pero no todas. Las actualizaciones de detección de WhatsApp van más rápido que los plugins de la comunidad: los enfoques que funcionaban a principios de 2025 fueron parcialmente detectados de nuevo a mediados de 2025, según los informes en los issues de GitHub de browser-use y Playwright.

También puedes leer la guía de Whapi.Cloud para evitar bloqueos de cuenta para un desglose de lo que realmente monitoriza la aplicación del servidor de WhatsApp. Los patrones tienen que ver con el comportamiento de números nuevos y los picos de volumen, no solo con los fingerprints. Pero para browser-use específicamente, el problema del fingerprinting es el fundamental, y parchearlo desde la capa de la aplicación es un juego perdedor.

La cadena es: browser-use ejecuta Playwright; WhatsApp detecta Playwright; tu cuenta desaparece. No hay forma de evitarlo limpiamente porque el problema existe a nivel de infraestructura. WhatsApp hace un fingerprint a Chrome headless de manera diferente a los navegadores humanos — y lo bloquea. Parchear navigator.webdriver te desplaza un paso más abajo en la lista de detección, no te saca de ella.

El Desglose de 30 Días: 12 Bloqueos, 47 Sesiones Rotas, Cero Pipelines Estables

En 30 días ejecutando browser-use contra WhatsApp Web en producción, registré 12 bloqueos de cuenta, 47 sesiones que requirieron recuperación manual y aproximadamente 23 horas de tiempo de mantenimiento. El registro comienza de forma optimista.

Semana 1 transcurrió sin incidentes. Las sesiones expiraron dos veces, escaneé el QR desde mi teléfono en ambas ocasiones, y se entregaron alrededor de 200 mensajes. Pensé que tenía algo funcional con pequeñas inconveniencias.

Semana 2 comenzó con el primer bloqueo. El número de teléfono que había estado usando recibió una restricción temporal de WhatsApp. Sin razón especificada, solo un aviso de violación de los Términos de Servicio. La restricción se levantó después de 24 horas. Añadí un servicio de proxies residenciales y reduje la tasa de envío.

Los proxies ayudaron durante cinco días. Luego un segundo bloqueo, 48 horas esta vez. Registré un tercer número. Las interrupciones de sesión se volvieron diarias, a veces varias por día; el proxy introdujo latencia de conexión que confundió el estado de la sesión del navegador. Revisaba los logs del VPS cada mañana antes que cualquier otra cosa.

Día 21: el tercer bloqueo en una semana. Tenía un número de teléfono de repuesto registrado y listo porque en ese punto ya esperaba cada bloqueo antes de que llegara.

En la cuarta semana había construido lo que llamé un «session manager». En la práctica: un bucle de reintento con retroceso exponencial, un endpoint /health, un bot de Telegram para alertas de caída de sesión, y un procedimiento de recuperación que consultaba constantemente porque cada bloqueo requería una secuencia específica de reautenticación para evitar desencadenar otro. La automatización ahora requería monitorización activa para funcionar.

El último fallo fue una interrupción de sesión a las 2am durante un lote de confirmaciones de envío. Cuarenta clientes esperaban actualizaciones sobre el estado de sus pedidos. La sesión había caído, el bucle de reintentos había agotado todos los intentos sin enviar ningún mensaje, y mi alerta de Telegram había saltado mientras dormía. Me desperté con una cola vacía y 40 notificaciones no entregadas.

Veintitrés horas de mantenimiento en 30 días no suenan catastróficas hasta que te das cuenta de que están distribuidas íntegramente en noches y fines de semana. Las sesiones no se rompen con un horario predecible. Se rompen durante las campañas, durante las horas pico de pedidos y mientras duermes.

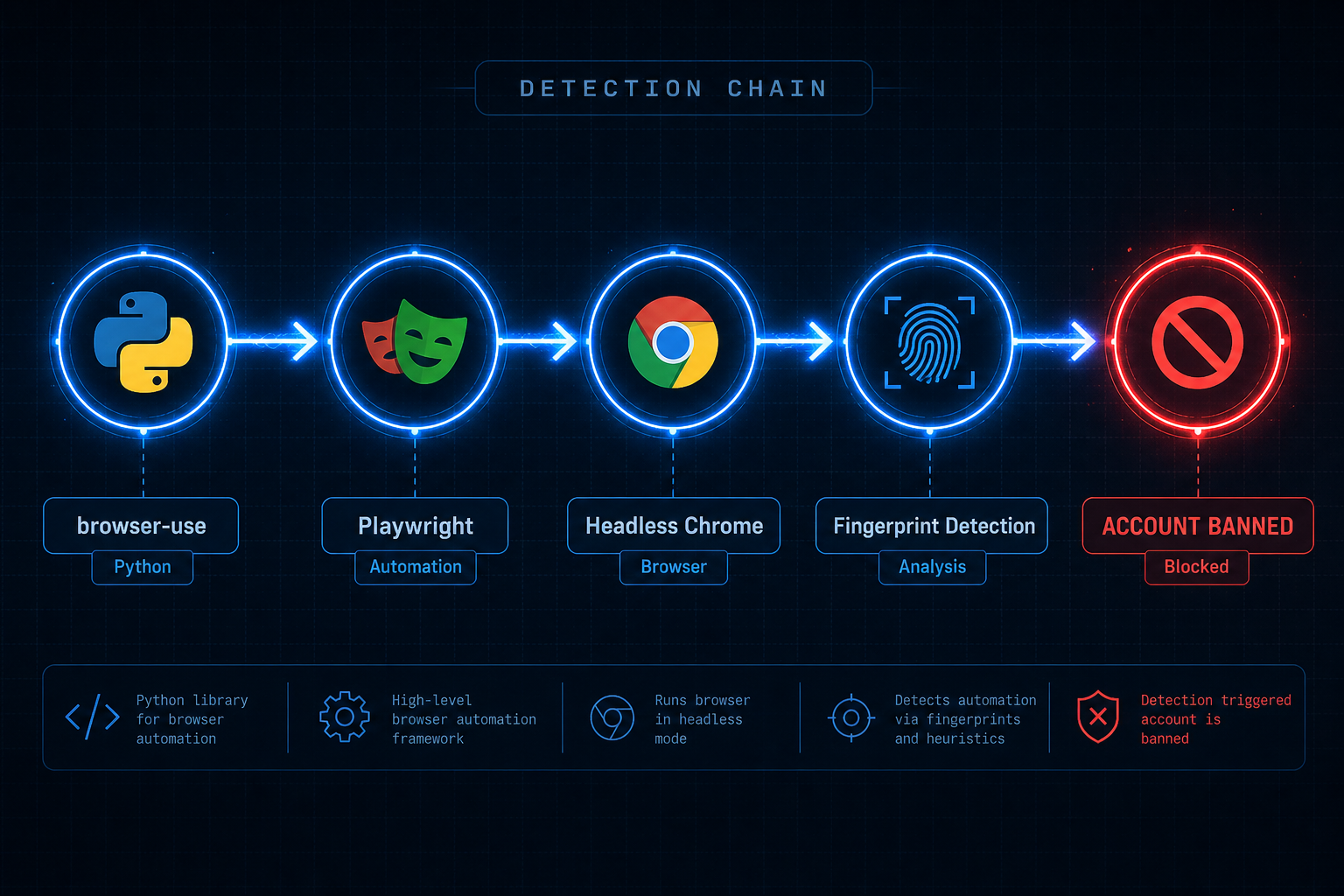

Cómo Luce Realmente el Código de browser-use para WhatsApp en Producción

Aquí está la configuración de browser-use para WhatsApp que ejecuté en producción. Treinta y una líneas para intentar enviar un solo mensaje, y el bloque de manejo de errores es más largo que la lógica de envío real.

Esta es la función de envío principal. Reutiliza un contexto de navegador guardado para omitir el escaneo QR al reiniciar.

import asyncio

import os

from browser_use import Agent, Browser, BrowserConfig

from browser_use.browser.context import BrowserContextConfig

from langchain_openai import ChatOpenAI

SESSION_FILE = "/tmp/whatsapp_session.json"

async def send_whatsapp_message(phone: str, message: str) -> bool:

browser = Browser(

config=BrowserConfig(

headless=True, # headless = detectable by WhatsApp

chrome_instance_path="/usr/bin/chromium",

)

)

context_config = BrowserContextConfig(

save_storage_state=SESSION_FILE,

storage_state=SESSION_FILE if os.path.exists(SESSION_FILE) else None,

)

agent = Agent(

task=(

f"Open https://web.whatsapp.com. "

f"If a QR code is visible, raise an error -- session expired. "

f"Search for contact {phone}, open the chat, "

f"type '{message}', and click Send."

),

llm=ChatOpenAI(model="gpt-4o"),

browser=browser,

browser_context_config=context_config,

)

try:

await agent.run(max_steps=20)

return True

except Exception as e:

os.remove(SESSION_FILE) # force re-auth on next run

raise RuntimeError(f"Send failed: {e}") from e

finally:

await browser.close()Esta función maneja exactamente un camino feliz. No maneja desafíos CAPTCHA, cambios en el diseño del DOM de WhatsApp Web tras actualizaciones, respuestas de límite de tasa del servidor, el caso en que el agente selecciona el contacto equivocado, o el caso en que el LLM se queda sin pasos sin encontrar el chat.

El wrapper de recuperación de sesión alrededor de esta función añade otras 15 líneas de lógica de reintento, y aún así no puede recuperarse de un desafío CAPTCHA o un bloqueo permanente de cuenta sin que alguien físicamente tome un teléfono.

Al final de la tercera semana, la configuración de producción también incluía: un ping /health cada cinco minutos, una alerta de Telegram en caso de fallo, retroceso exponencial en los reintentos, una cola de mensajes fallidos no entregados, y un script de recuperación para reinicializar la sesión después de un bloqueo. Ese es el alcance real de «usar browser-use para WhatsApp» a escala de producción.

Una configuración limpia de Python para WhatsApp sin ese andamiaje tiene un aspecto muy diferente. La guía de bot de WhatsApp en Python cubre el stack completo desde la conexión del número hasta la entrega de mensajes.

Cuándo browser-use Realmente Tiene Sentido (Pero No para WhatsApp)

browser-use funciona para la automatización de navegador. WhatsApp es una de las peores superficies para aplicarlo, porque WhatsApp detecta activamente el entorno de ejecución exacto en que se basa browser-use.

Casos de uso donde browser-use funciona bien:

-

Web scraping en sitios sin APIs: extracción de datos estructurados de páginas públicas que no ofrecen acceso programático y no ejecutan detección de bots activa.

-

Automatización de herramientas internas: relleno de formularios empresariales en CRMs heredados o portales internos cuando el sistema objetivo no detecta activamente la automatización. Los flujos de trabajo de varios pasos con diseños variables funcionan bien aquí.

-

Tareas de investigación y síntesis de múltiples páginas donde un agente de IA navega por varios sitios, recopila datos y produce un resultado consolidado. Ninguna API individual cubre esto; el navegador es la única interfaz disponible.

Si WhatsApp no está en la URL, browser-use es probablemente una opción razonable.

Después de mi Tercer Bloqueo en Dos Semanas, Cambié a una API Real

Después del tercer bloqueo en dos semanas, dejé de parchear la capa del navegador y busqué un modelo de conexión diferente. Whapi.Cloud usa sockets de sesión web en lugar de un navegador, sin proceso de Chrome headless y sin fingerprint detectable en tu extremo.

El modelo de conexión es la diferencia clave. browser-use lanza un proceso de Chrome, navega por WhatsApp Web como un navegador real e intenta mantener esa sesión entre reinicios. Whapi.Cloud gestiona la conexión a nivel del protocolo en infraestructura gestionada. Tu código realiza una llamada REST. No hay ningún navegador que hacer fingerprint porque no se está ejecutando ningún navegador en tu extremo.

Aquí está el código que reemplazó mi función de browser-use de 31 líneas. Envía el mismo mensaje al mismo número, gestiona el mismo caso de uso, en 10 líneas:

import requests

WHAPI_TOKEN = "YOUR_TOKEN_HERE"

def send_whatsapp(phone: str, message: str) -> dict:

"""Send a WhatsApp text message via Whapi.Cloud REST API."""

response = requests.post(

"https://gate.whapi.cloud/messages/text",

headers={"Authorization": f"Bearer {WHAPI_TOKEN}"},

json={"to": f"{phone}@s.whatsapp.net", "body": message},

)

response.raise_for_status()

return response.json()

# Usage -- returns message ID and delivery confirmation

result = send_whatsapp("15551234567", "Your order has shipped!")

print(result)Sin proceso de navegador que gestionar. Sin archivos de sesión. Sin código QR que escanear en cada reinicio del servidor. El número se conectó una vez mediante escaneo QR a través del panel de Whapi.Cloud, y la API ha estado activa desde entonces. Los webhooks entregan mensajes entrantes en tiempo real sin polling. La documentación completa de la API cubre cada endpoint con ejemplos de código en Python, PHP y Node.js.

En las tres semanas desde el cambio, WhatsApp Web lanzó una actualización de interfaz que rompió varias configuraciones de automatización de navegador discutidas en los issues de GitHub. La conexión de Whapi.Cloud siguió funcionando sin ningún cambio por mi parte. Su equipo rastrea los cambios en el protocolo de WhatsApp y envía actualizaciones de forma continua. Cuando WhatsApp cambia algo internamente, su infraestructura lo absorbe. Cuando ejecutas automatización de navegador, cada actualización de WhatsApp Web se convierte en tu emergencia.

La misma conexión de Whapi.Cloud ha funcionado durante tres semanas sin ningún bloqueo, caída de sesión ni alerta a las 2am. Ese es el registro completo de mantenimiento: cero incidentes en la misma ventana que produjo 12 bloqueos y 47 sesiones rotas con la configuración de browser-use. La infraestructura de API gestionada tiene garantías de tiempo de actividad. El historial de fiabilidad de la automatización de navegador es: funcionó ayer.

El Costo Real de la Automatización de WhatsApp con browser-use «Gratuito»

browser-use es gratuito para descargar. Ejecutarlo para WhatsApp en producción cuesta más que una suscripción a una API en el segundo mes. Aquí está el desglose real.

| Componente del Costo | Configuración browser-use (estimación mensual) | API Whapi.Cloud |

|---|---|---|

| Servidor / VPS | $10–20/mes (Chrome headless necesita +2 GB de RAM) | Incluido (infraestructura gestionada) |

| Rotación de proxies | $15–40/mes (los proxies residenciales reducen el riesgo de detección) | No es necesario |

| Llamadas a la API del LLM | $30–80/mes (browser-use llama a GPT-4o en cada paso de navegación) | No es necesario |

| Reemplazo de números | $5–15/mes (los bloqueos consumen números de teléfono) | Usa tu número existente |

| Tiempo de mantenimiento del desarrollador | 20–30 horas/mes; a la tarifa por hora que asignes | Casi nulo tras la configuración inicial |

| Suscripción a Whapi.Cloud | No aplica | ~$40/mes por número (tarifa fija, sin tarifas por mensaje) |

| Total del mes 2 (solo efectivo) | $60–155+ (sin contar las horas de mantenimiento) | ~$40/mes, estable |

El costo del LLM es lo que más sorprende a la gente. browser-use llama a GPT-4o para interpretar la interfaz de WhatsApp Web en cada paso: leer el DOM, localizar el contacto, navegar al chat, componer el mensaje, hacer clic en enviar, verificar la entrega. Cada envío de mensaje implica varias llamadas de inferencia, y los precios de GPT-4o se acumulan rápidamente con cualquier volumen real.

La configuración de browser-use me costó aproximadamente $280 en dos meses en efectivo (sin contar las 23 horas de tiempo de mantenimiento), en comparación con $40/mes de la suscripción a Whapi.Cloud que la reemplazó.

En volúmenes muy bajos (unas pocas docenas de mensajes al mes, solo para probar un concepto localmente), browser-use es más barato en efectivo. En volúmenes de producción, o cualquier escenario donde un mensaje fallido afecta a un usuario real, la economía cambia antes de que termine el primer mes.

El marco «gratuito vs. pago» es el enfoque equivocado para la automatización de WhatsApp. La pregunta real es si quieres un pipeline de mensajes que funcione o un proyecto de mantenimiento. Son productos diferentes con costos diferentes, y browser-use entrega el segundo cuando se aplica a WhatsApp.

Si Llegaste Aquí Porque Buscaste «browser-use WhatsApp»

Estás en el mismo punto de decisión en que yo estaba hace cinco semanas. El camino de la automatización de navegador funciona para una demo. En producción bajo carga, el modo de fallo es una cuenta bloqueada con una cola de mensajes no entregados.

El repositorio de browser-use es software genuinamente interesante, y las demos son convincentes. El problema real es una incompatibilidad: la automatización confiable de WhatsApp requiere mantener una conexión autenticada que supere las comprobaciones de fingerprinting. browser-use resuelve el control del navegador. La aplicación de WhatsApp lo cierra en la capa de autenticación.

Si tu objetivo es enviar mensajes de WhatsApp desde código (confirmaciones de pedidos, notificaciones, respuestas de chatbot, cualquier cosa de la que dependan los usuarios), necesitas una capa de conexión que gestione la sesión de WhatsApp por ti. Conecta un número una vez mediante escaneo QR, usa la API REST a partir de ese momento. La versión de 10 líneas funciona; la versión de 150 líneas falla a las 2am.

A las 2am con una cola de sesión muerta y 40 clientes esperando actualizaciones de pedidos, así es como luce el mantenimiento de browser-use en producción. El trabajo real del producto comienza después de que dejas de gestionar la capa de conexión.