TL;DR: El autohospedaje de WAHA en 2026 conlleva un gasto de mantenimiento anual del 15-20% y riesgos de pérdida catastrófica de sesiones durante las actualizaciones de versión. La automatización de WhatsApp de grado de producción requiere una infraestructura gestionada que absorba los cambios de protocolo y elimine el "Silent 200 OK", el asesino de la confianza. Utilice Whapi.Cloud para conectarse en dos minutos en lugar de ocho semanas de configuración de infraestructura.

La crisis de pérdida de sesiones: por qué actualizar WAHA puede matar más de 2000 conexiones

La estabilidad en producción se mide por la persistencia de la sesión. Para los desarrolladores que autohospedan el WAHA (WhatsApp HTTP API), las actualizaciones de versión son eventos de alto riesgo donde un solo reinicio del contenedor puede desencadenar una pérdida de datos catastrófica.

La evidencia del mundo real de 2026 muestra que la actualización a la versión 2025.9.8 (motor NOWEB) puede desconectar más de 2,000 sesiones activas simultáneamente. Como se informó en el GitHub Issue #1509, los desarrolladores que gestionan múltiples instancias enfrentaron interrupciones significativas del servicio después de que una actualización de rutina no migró correctamente el estado de la sesión. El problema radica en cómo el motor maneja la base de datos subyacente (SQLite o PostgreSQL) durante la migración de las claves de cifrado y las huellas digitales del navegador.

La pérdida catastrófica de sesiones es un riesgo estructural de los motores autohospedados, no un error temporal. Cuando usted gestiona la capa de la base de datos, es responsable de la integridad de los sockets de la sesión web. Un desajuste menor en el esquema durante un pull request puede invalidar miles de conexiones escaneadas por QR, obligando a sus clientes a volver a autenticarse manualmente. En un entorno Dockerizado, si su montaje de volumen no está perfectamente configurado o si el controlador de la base de datos experimenta una condición de carrera durante un reinicio de alta carga, los tokens de sesión pueden corromperse más allá de la recuperación.

Además, el motor NOWEB introduce complejidad en la forma en que emula el protocolo de WhatsApp. Si la máquina de estados interna pierde la sincronización con los números de secuencia del servidor de WhatsApp durante una actualización, el servidor termina la sesión como medida de seguridad. Esto deja a los desarrolladores en un "bucle de reescaneo" donde deben acceder físicamente a los teléfonos para restaurar el servicio, una pesadilla logística para equipos distribuidos o proveedores de marca blanca.

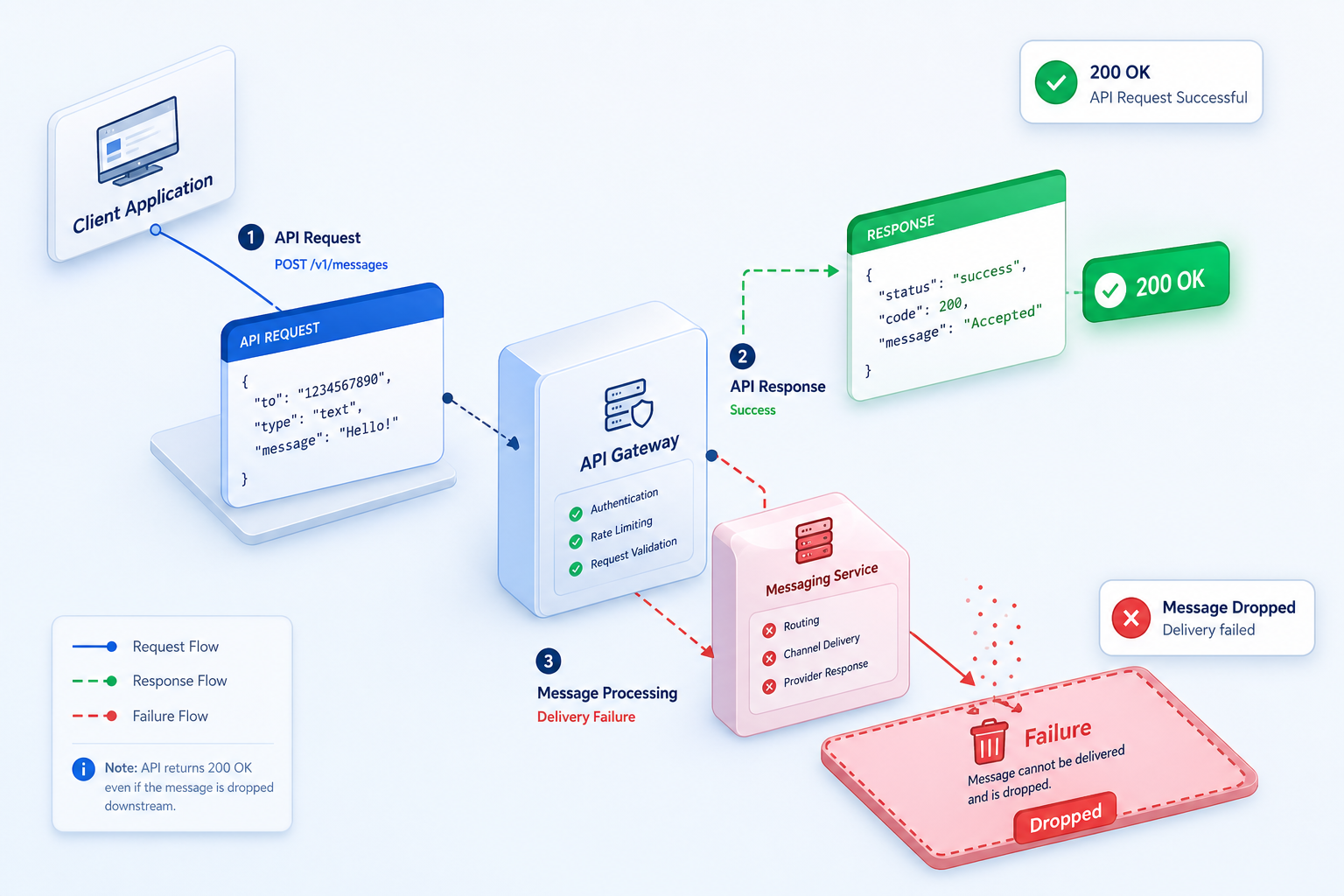

El peligro del "Silent 200 OK": cuando sus registros le mienten

El fallo más peligroso en una API de mensajería es una respuesta exitosa que enmascara un fallo de entrega. Este "Silent 200 OK" es un tema recurrente para los usuarios de WAHA en 2026.

Los desarrolladores que utilizan el motor WEBJS han informado que los mensajes a los Canales de WhatsApp se descartan con frecuencia sin ningún comentario de error. Según el GitHub Issue #1863, la API devuelve un estado de éxito, pero el mensaje nunca llega al destino @newsletter. Esto ocurre porque el motor cree que el mensaje se inyectó con éxito en el DOM del navegador, pero la lógica interna de WhatsApp Web lo rechaza debido a un cambio de protocolo no controlado o a la falta de un campo de metadatos.

Si sus registros de API indican éxito mientras WhatsApp descarta el mensaje, su monitoreo es inútil. Esta falta de bucles de retroalimentación hace que las soluciones autohospedadas sean un riesgo para las industrias de alto nivel. Por ejemplo, en un flujo de calificación de clientes potenciales de bienes raíces, un "Silent 200 OK" significa que un comprador potencial nunca recibe el horario de visita, pero el CRM marca la tarea como completa. El desarrollador ve registros verdes, mientras que el negocio ve ingresos perdidos.

La causa raíz técnica es la desconexión entre la capa HTTP y el estado interno del navegador. Los motores de código abierto a menudo no logran rastrear si el mensaje realmente salió de la "bandeja de salida" del cliente web. Cuando WhatsApp actualiza su interfaz de usuario o su API interna, los selectores utilizados por el motor para hacer clic en "Enviar" o verificar la entrega pueden fallar silenciosamente. Sin un proveedor gestionado que audite continuamente estos selectores, usted esencialmente está ejecutando su negocio en una infraestructura de "mejor esfuerzo" que no puede garantizar la entrega de mensajes.

La trampa de la actualización del protocolo: por qué "funcionar hoy" no significa nada mañana

WhatsApp actualiza su protocolo web varias veces por semana sin documentación pública. Para una biblioteca autohospedada, cada actualización es un cambio potencial que requiere parches manuales y una redistribución inmediata.

Un ejemplo reciente relacionado con las cargas de estado ilustra esta fragilidad. Un cambio menor en el StatusUtils interno de WhatsApp causó un TypeError en el motor basado en el navegador, rompiendo completamente la funcionalidad de estado como se documenta en el GitHub Issue #2063. Los desarrolladores se vieron obligados a esperar un parche de la comunidad mientras sus funciones de producción permanecían fuera de línea. No se trata solo de funciones faltantes; se trata de la deuda técnica de mantener una bifurcación de una biblioteca que podría no recibir un parche oficial durante días.

Whapi.Cloud absorbe estos cambios de protocolo para que su código se mantenga estable. Mientras que los proyectos de código abierto fallan a las 3 AM, nuestra infraestructura gestionada rastrea continuamente los cambios de versión de WhatsApp. Actualizamos nuestra arquitectura interna basada en sockets en tiempo real, asegurando que sus llamadas a sendMessageText o getGroups continúen funcionando independientemente de lo que Meta cambie en sus servidores. Mantenemos un equipo dedicado de ingenieros cuyo único trabajo es asegurar que la capa de protocolo permanezca invisible para usted.

Considere el impacto de un cambio de protocolo en el cifrado. Si WhatsApp cambia la forma en que maneja las claves de cifrado de extremo a extremo, un motor autohospedado podría comenzar a enviar texto confuso o no descifrar los webhooks entrantes. En un entorno gestionado como Whapi.Cloud, manejamos la rotación de claves y la lógica de descifrado de forma centralizada. Su backend recibe JSON limpio y analizado, protegiéndolo de la complejidad criptográfica que a menudo rompe las implementaciones de código abierto.

Caso de estudio: altos riesgos en salud y comercio electrónico

Cuando la fiabilidad no es negociable, los costos ocultos del autohospedaje pasan de ser una molestia técnica a un riesgo crítico para el negocio. Vemos esto más claramente en la atención médica y el comercio electrónico D2C.

Reserva de citas médicas: Una clínica de turismo médico en Turquía implementó un bot de WhatsApp autohospedado para manejar el seguimiento de los pacientes y la programación de citas. Durante un reinicio de rutina del servidor, la base de datos de la sesión se corrompió, lo que provocó la pérdida de más de 400 conversaciones activas de pacientes. Debido a que la configuración autohospedada carecía de una capa de persistencia de historial sólida, la clínica perdió el rastro de qué pacientes habían confirmado sus fechas de cirugía. Esto resultó en duplicaciones de reservas y un golpe significativo a su reputación. Finalmente migraron a Whapi.Cloud para garantizar el tiempo de actividad las 24 horas, los 7 días de la semana y una gestión fiable del estado de la sesión.

Compromiso del comercio electrónico D2C: Una marca de ropa de venta flash utilizó una API autohospedada para enviar notificaciones de compra. Durante su venta más grande del año, la API experimentó errores intermitentes de "Tiempo de espera agotado al conectar al servidor" (Issue #1965) debido a la incapacidad del motor para manejar el aumento repentino del tráfico saliente. Mientras el desarrollador estaba ocupado depurando las fugas de memoria del contenedor, miles de clientes no recibieron sus confirmaciones de pedido, lo que provocó una oleada de tickets de soporte que abrumó a su equipo. El costo de mantenimiento de ese único fallo superó el costo anual de una suscripción a una API gestionada.

Calificación de clientes potenciales de bienes raíces: En las ventas de alto valor, la velocidad lo es todo. Una agencia inmobiliaria descubrió que su bot autohospedado estaba experimentando fallos de "Silent 200 OK", donde las consultas de los clientes potenciales estaban siendo reconocidas por la API pero nunca entregadas a los grupos de WhatsApp de los agentes. Para cuando descubrieron el problema, docenas de clientes potenciales calificados se habían ido a la competencia. La agencia se dio cuenta de que ahorrar $30 al mes en una biblioteca "gratuita" les estaba costando miles en comisiones perdidas.

Calculando el TCO real: por qué el software "gratuito" cuesta un 20% más

La etiqueta "Gratis" en un repositorio de GitHub solo cubre la licencia, no la operación. Para un negocio en crecimiento, el Costo Total de Propiedad (TCO) de WAHA a menudo supera el costo de una suscripción gestionada.

| Categoría de costo | WAHA Autohospedado | Whapi.Cloud Gestionado |

|---|---|---|

| Infraestructura del servidor | $20 - $100/mes (VPS + Proxies) | Incluido en la suscripción |

| Gastos de mantenimiento | 15-20% del tiempo del desarrollador anualmente | Cero (Gestionado por nosotros) |

| Tiempo de comercialización | 4 - 8 semanas (Configuración + Depuración) | 2 minutos (Escaneo QR) |

| Riesgo de rotura de protocolo | Alto (Se requieren correcciones manuales) | Cero (Absorbido por el proveedor) |

| Costo de oportunidad del desarrollador | $100 - $200/hora (Depuración) | $0 (Enfoque en funciones) |

| Gestión de riesgo de bloqueo | Rotación manual de proxies | Automatizado (Proxies únicos) |

Los gastos de mantenimiento suelen consumir entre el 15% y el 20% del presupuesto de desarrollo inicial cada año. Esto no es solo una estadística; es un reflejo del tiempo dedicado a tareas que no agregan valor. Si su desarrollador senior pasa 5 horas al mes arreglando una integración de WhatsApp rota, eso representa entre $500 y $1,000 en pérdida de productividad. En un año, ha gastado entre $6,000 y $12,000 solo para mantener una biblioteca "gratuita" en funcionamiento. Por el contrario, una suscripción gestionada proporciona un costo fijo y predecible que incluye monitoreo 24/7 y seguro de protocolo.

Además, considere el costo de los proxies. Para evitar bloqueos en cuentas autohospedadas, debe invertir en proxies residenciales o móviles de alta calidad, que pueden costar entre $15 y $50 al mes por número. Whapi.Cloud incluye proxies únicos y de alta reputación en cada plan, lo que garantiza que su conexión se mantenga estable sin que tenga que gestionar un complejo servicio de rotación de proxies. Cuando suma los costos del servidor, las tarifas de los proxies y las horas del desarrollador, la solución "gratuita" es casi siempre la opción más cara para entornos de producción.

Cómo migrar de WAHA a Whapi.Cloud en 5 minutos

La transición de una configuración autohospedada a un entorno gestionado es un proceso sencillo que elimina la carga de su infraestructura sin requerir una reescritura completa de su lógica de negocio.

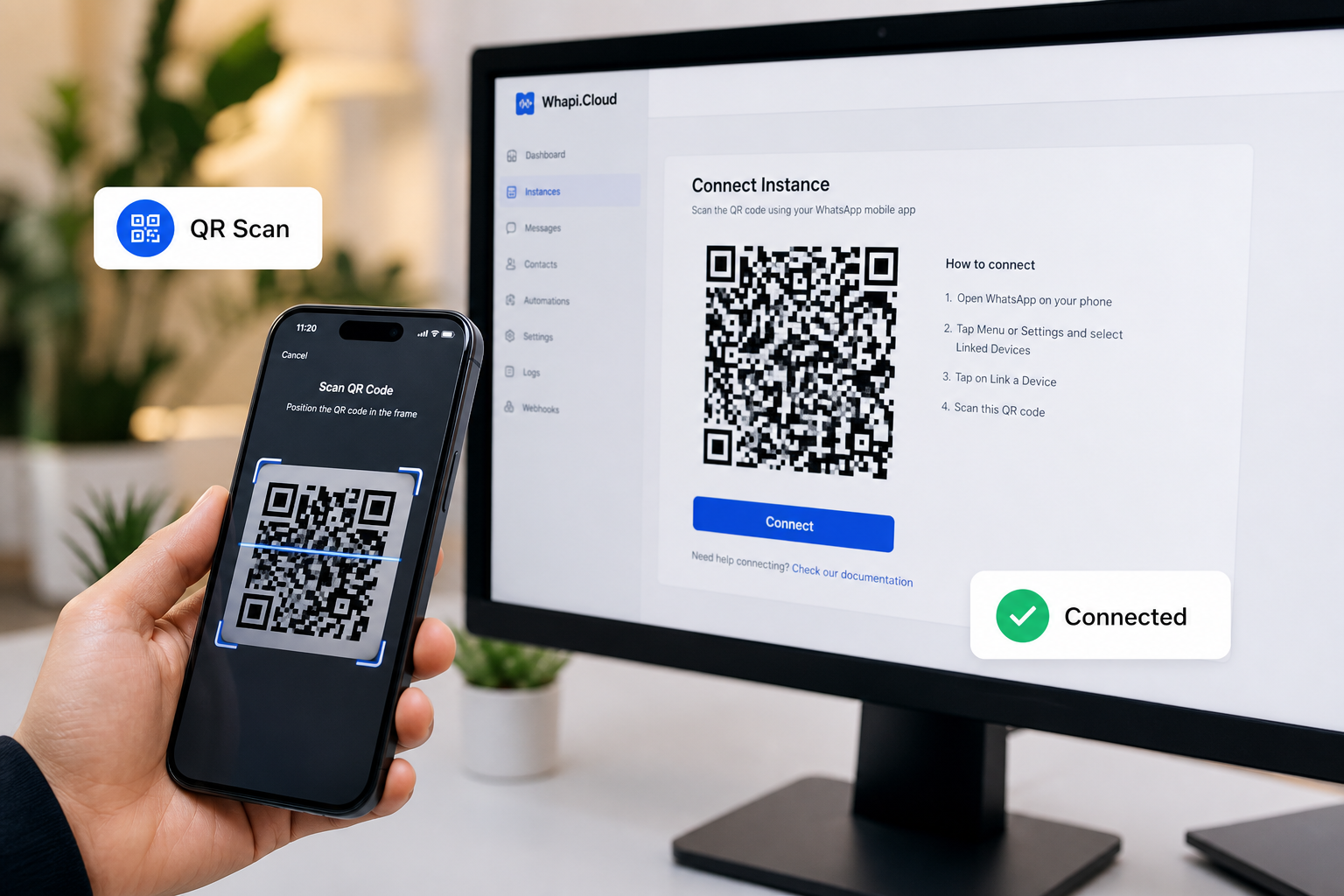

Paso 1: Cree su cuenta. Regístrese en el Panel de Whapi.Cloud. Puede comenzar con el Sandbox gratuito para probar su integración. A diferencia de la incorporación oficial a la API, no se requiere verificación comercial de Meta; puede estar activo en segundos.

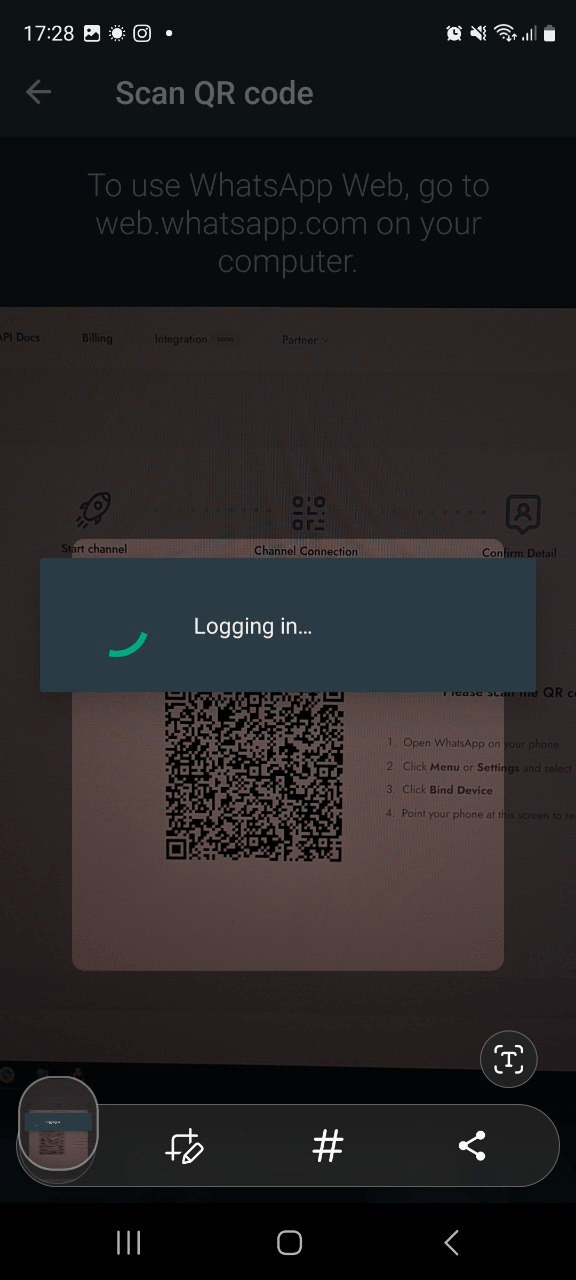

Paso 2: Conecte su número. Escanee el código QR proporcionado en el panel utilizando su aplicación de WhatsApp. Esto establece una conexión de socket de sesión web. Su historial de mensajes existente permanece en el teléfono y Whapi.Cloud comienza a gestionar el estado de la sesión en nuestra nube de alta disponibilidad.

Paso 3: Actualice sus llamadas a la API. Whapi.Cloud utiliza una API REST limpia. Si estaba utilizando el /sendText de WAHA, simplemente cambiará a nuestro endpoint sendMessageText. Nuestra documentación proporciona ejemplos de copiar y pegar en Node.js, Python y PHP para que la transición sea lo más rápida posible. La mayoría de los desarrolladores descubren que pueden migrar toda la lógica de su bot en menos de una hora.

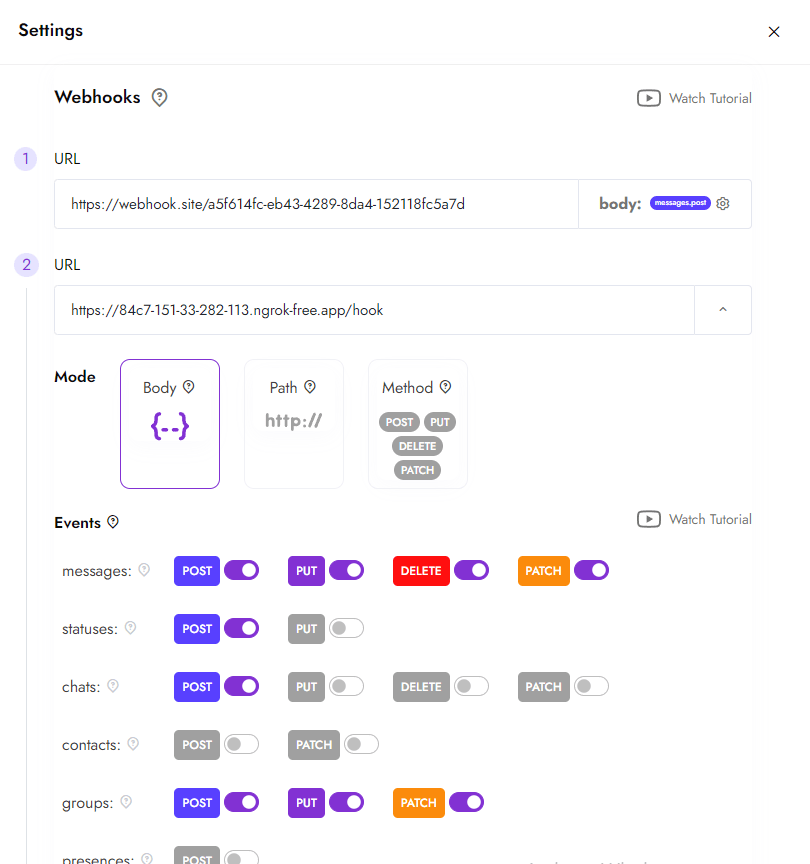

Paso 4: Configure los Webhooks. Establezca su URL de webhook en el panel de Whapi.Cloud. Entregamos mensajes entrantes, actualizaciones de estado y eventos de grupo como cargas útiles JSON estandarizadas. Debido a que manejamos el descifrado y el análisis de forma centralizada, su servidor solo necesita procesar la lógica de negocio, lo que reduce sus requisitos de CPU y memoria.

Pasando a la estabilidad gestionada: la solución Whapi.Cloud

Si su negocio depende de un tiempo de actividad las 24 horas, los 7 días de la semana, los reinicios manuales de contenedores y los reescaneos de sesiones son un riesgo. Pasar a una API gestionada es una decisión estratégica para centrar sus recursos de ingeniería en el crecimiento en lugar del mantenimiento.

Whapi.Cloud ofrece una alternativa lista para producción con cero configuración de servidor y un enfoque del 100% en sus funciones. Nuestra API se basa en sockets de sesión web, el mismo mecanismo que utiliza WhatsApp Web, pero envuelto en una capa de nube de alta disponibilidad que maneja el cifrado, la persistencia de la sesión y las actualizaciones de protocolo por usted. Esta estabilidad es la razón por la que más de 3,000 clientes activos confían en nosotros para su mensajería de producción todos los días.

Deje de luchar con su infraestructura y comience a escalar su mensajería. Cambie a una API de WhatsApp gestionada hoy mismo y elimine los costos ocultos del software "gratuito". Al elegir la estabilidad sobre las licencias "gratuitas", se asegura de que su mensajería siga siendo una ventaja competitiva en lugar de un cuello de botella técnico.